谷歌5天 AI Agents

谷歌5天 AI Agents 课程太硬核了,前三天连续发布白皮书,每一本都值得慢慢阅读,理论结合最佳实践,对重新理解和真正把 AI Agents 在企业中落地都很有帮助。

1. Introduction to Agents

https://kaggle.com/whitepaper-introduction-to-agents

2. Agent Tools & Interoperability with MCP

https://kaggle.com/whitepaper-agent-tools-and-interoperability-with-mcp

3. Context Engineering: Sessions & Memory

https://kaggle.com/whitepaper-context-engineering-sessions-and-memory

https://drive.google.com/file/d/1C-HvqgxM7dj4G2kCQLnuMXi1fTpXRdpx/view

构建可信赖的AI代理——企业级治理、安全与合规框架

1.0 引言:迎接企业级AI智能体的新浪潮

人工智能领域正在经历一场深刻的范式变革。多年来,AI的核心应用集中于执行被动的、离散的任务,如回答问题、翻译文本或根据提示生成图像。这种模式虽然强大,但每一步都需要持续的人工指导。如今,我们正见证着从仅仅预测或创造内容的AI,向能够自主解决问题和执行任务的新一代软件的转变。这一新领域的核心是 AI智能体 (AI agents)。

这种从预测式AI到自主智能体的演进,为企业带来了前所未有的机遇。AI代理不仅仅是静态工作流中的模型,而是一个完整的应用程序,能够制定计划并采取行动以实现目标。然而,这一转变也引入了严峻的核心挑战。构建一个简单的原型代理或许轻而易举,但在企业范围内大规模部署代理“舰队”,会催生出与治理、安全和合规相关的重大新风险——一种我们称之为 “智能体蔓延 (agent sprawl)” 的现象。当代理和工具在组织内无序扩散时,若缺乏集中式战略,将形成一个复杂、难以管理的交互网络、数据流和安全漏洞。

本白皮书旨在为技术领导者和系统架构师提供一个正式的框架,用于设计、部署和管理生产级的AI智能体系统。我们将深入剖析代理的内在结构,识别其独特的安全风险,并提出一个全面的治理模型,以确保企业在拥抱这场技术浪潮时,能够兼顾创新与安全,将AI智能体的巨大潜力转化为可靠、可控的生产力。在探讨其安全影响之前,我们首先需要理解AI智能体的基本架构。

2.0 AI智能体剖析:一种全新的架构范式

为了有效地识别潜在的安全漏洞并设计控制措施,我们必须首先为AI智能体的架构建立一个通用的词汇体系。清晰地理解代理的组成部分是构建可信赖系统的第一步。从本质上讲,AI智能体是一个目标导向的应用程序,它将语言模型的推理能力与工具的实际操作能力相结合,在一个循环中运行以完成特定目标。

一个AI智能体的核心架构由四个基本组件构成:

• 模型 (The “Brain”):作为智能体中央推理引擎的核心语言模型(LM)或基础模型。它负责处理信息、评估选项并做出决策。

• 工具 (The “Hands”):将智能体的推理与外部世界连接起来的机制,使其能够执行文本生成之外的行动。这包括API扩展、代码函数以及用于访问实时信息的数据库或向量存储。

• 编排层 (The “Nervous System”):管理代智能体操作循环的治理流程。它负责处理规划、记忆(状态)和推理策略的执行,将复杂目标分解为可执行的步骤。

• 部署 (The “Body and Legs”):将智能体从原型转变为可靠、可访问服务的机制。这包括将代理托管在安全、可扩展的服务器上,并与监控、日志记录和管理等必要的生产服务集成。

智能体的基本操作流程是一个持续的循环,可分解为五个基本步骤:

1. 获取任务 (Get the Mission):流程由用户或自动化触发器提供的特定高层目标启动。

2. 扫描场景 (Scan the Scene):代理感知其环境以收集上下文,访问可用资源:用户请求是什么?短期记忆中有什么?哪些工具(日历、数据库、API)是可用的?

3. 周密思考 (Think It Through):在推理模型的驱动下,代理分析任务和场景,并制定一个计划。这通常是一个推理链,而不是单一的想法。

4. 采取行动 (Take Action):编排层执行计划中的第一个具体步骤,选择并调用适当的工具——调用API、运行代码函数或查询数据库。

5. 观察与迭代 (Observe and Iterate):代理观察其行动的结果,并将新信息添加到其上下文或“记忆”中。然后循环返回到第三步,直到最初的任务完成。

以一个客户支持智能体为例,当用户询问“我的订单#12345在哪里?”时,这个五步循环便会启动。代理首先进入“周密思考”阶段,制定一个多步骤计划:1. 识别:在内部数据库中查找订单。2. 跟踪:提取运单号并查询外部承运商API。3. 报告:综合信息并向用户报告。随后,代理开始“采取行动”,调用find_order("12345")工具,并“观察”到包含运单号“ZYX987”的订单记录。接着,它再次行动,调用get_shipping_status("ZYX987")工具,并观察到新结果:“正在派送”。最后,代理综合所有信息,生成最终响应:“您的订单#12345正在派送中!”

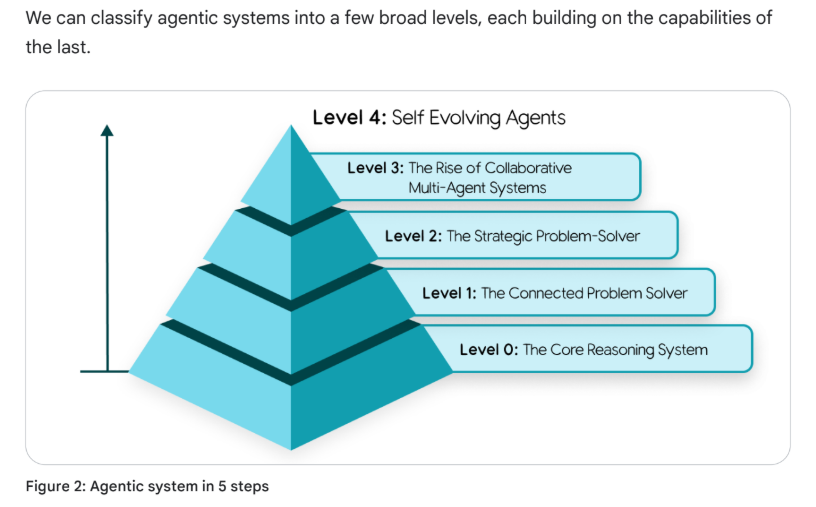

随着能力的增强,代理系统的治理复杂性也随之增加。为了更好地理解这一扩展挑战,我们可以将代理系统分为以下几个级别:

1. Level 0: 核心推理系统 (The Core Reasoning System) 这是最基础的形式,语言模型在隔离状态下运行,仅依赖其预训练知识进行响应。它可以解释职业棒球的规则,但如果你问“昨晚洋基队的比赛得分是多少?”,它将无法回答,因为该事件超出了其训练数据范围。

2. Level 1: 互联的问题解决者 (The Connected Problem-Solver) 在这一级别,推理引擎通过连接外部工具而成为一个功能性的代理。它现在可以回答关于洋基队比赛得分的问题,因为它能够识别这是一个需要实时信息的问题,并调用搜索API等工具来获取答案。

3. Level 2: 战略性问题解决者 (The Strategic Problem-Solver) 代理的能力从执行简单任务扩展到战略性地规划复杂的多步骤目标。它能够主动进行上下文工程,为计划的每一步选择和管理最相关的信息。例如,对于“在我办公室和客户办公室之间找一家好的咖啡店”这个任务,代理会先调用地图工具找到中点,然后利用该中点作为上下文,调用地点搜索工具查找评分高于4星的咖啡店。

4. Level 3: 协作式多代理系统 (The Collaborative Multi-Agent System) 在这一级别,范式从构建单一的“超级代理”转变为构建一个协同工作的“专家团队”。一个“项目经理”代理可以将一个复杂的任务(如“发布新款耳机”)分解,并将子任务(如市场分析、新闻稿撰写)委托给专门的代理来完成,从而实现整个业务流程的自动化。

5. Level 4: 自我演进系统 (The Self-Evolving System) 这是一个从委派到自主创造和适应的深刻飞跃。在这一级别,代理系统能够识别自身能力的差距,并动态地创建新的工具甚至新的代理来填补这些差距。例如,项目经理代理可能会意识到它需要监控社交媒体情绪,但团队中没有这样的工具或代理。它会调用一个AgentCreator工具,动态创建一个新的SentimentAnalysisAgent,并将其添加到团队中。

即便是加固一个最基础的代理,也需要我们采用全新的身份和访问管理方法。

3.0 核心挑战:单个智能体的安全加固

在构建企业级智能体舰队之前,必须首先确保单个智能体的安全性,这是整个安全体系的基石。这里的核心挑战在于一个根本性的权衡:智能体的 效用(赋予其执行任务的能力)与其 安全风险(潜在的流氓行为或数据泄露)之间的平衡。为了使代理有用,我们必须授予其权力;但每增加一分权力,就引入了一分风险。

为了有效管理这种风险,我们必须将AI代理视为一种全新的安全主体。

智能体身份 (Agent Identity):一种新的安全主体

在传统的安全模型中,我们主要处理两类主体:人类用户和服务账户。代理的出现引入了第三类,它既非完全自主的人类,也非完全确定性的代码。每个智能体都必须拥有一个可验证的、独立的身份,这与其调用者的用户身份和其创建者的开发者身份截然不同。这种 “智能体身份” 是实施精细化访问控制的基础。

下表对比了这三类主要实体的关键特征:

深度防御:混合安全方法

仅仅依赖模型的判断来确保安全是远远不够的,因为它可能被提示注入等技术所操纵。最佳实践是采用一种混合的、深度防御 (defense-in-depth) 的方法,它结合了确定性规则和基于AI的动态防御:

• 确定性护栏 (Deterministic Guardrails): 这是第一层防御,由一套在模型非确定性推理循环之外运行的硬编码规则和策略引擎组成。例如,一个策略引擎可以阻止任何超过100美元的采购请求,或者在代理调用外部API之前强制要求用户确认。这些策略执行点为代理的行为提供了可预测、可审计的硬性限制。

• 基于推理的防御 (Reasoning-Based Defenses): 这是第二层防御,利用AI来保护AI。它通过部署专门的 “守卫模型 (guard models)” 来实现。这些模型就像安全分析师一样,在代理执行其计划之前,预先审查其行动步骤,识别并标记出潜在的风险或违反策略的行为,从而增加一层智能化的安全保障。

这些原则对于保护单个代理至关重要。然而,当企业从单个代理扩展到代理舰队时,将面临一个更为复杂的架构挑战:管理“代理蔓延”。

4.0 扩展至企业级:从单个代理到受控的代理舰队

当企业内不同团队构建的代理和工具数量激增时,若没有统一的战略,便会产生 “代理蔓延 (agent sprawl)” 的问题。这会形成一个复杂的、难以追踪的交互网络、数据流和潜在安全漏洞。解决这一战略性问题的核心架构方案是:建立一个中央控制平面 (a central control plane),它如同城市的交通控制系统,充当所有代理活动必须通过的网关。这个控制平面正是实现对第3.0节中建立的“智能体身份”进行策略强制执行的架构解决方案。

通过在这个关键节点上检查、路由和监控每一次交互,组织可以将混乱的智能体网络转变为一个透明、可控且安全的生态系统。该控制平面主要承担两个相互关联的核心功能。

4.1 集中式治理:通过注册中心实现生命周期管理

为了有效执行策略,控制平面需要一个“事实的唯一来源 (source of truth)”。这通过一个 中央注册中心 来实现,它功能上类似于一个企业级的“应用商店”,用于管理所有的代理和工具。

这个注册中心提供了以下关键优势:

• 完整的资产清单:为管理员提供对组织内所有代理和工具的全面可见性。

• 防止重复工作:开发者可以发现并重用现有的资产,提高效率。

• 前置安全审查:允许在代理或工具发布前进行正式的安全审查和版本控制。

• 精细化策略制定:使管理员能够创建细粒度的访问策略,例如规定哪些业务部门可以使用哪些代理。

4.2 运行时策略执行:通过网关强制实施安全与可观测性

如果说注册中心是治理的“大脑”,那么运行时网关就是执行安全策略的“架构咽喉”。所有代理的流量——无论是用户与代理的交互,还是代理之间的协作——都必须通过这个网关。

网关在运行时的核心职责包括:

• 身份验证 (Authentication): 回答“我是否知道这个行为者是谁?”。网关验证每一次请求的发起者(用户、代理或服务账户)是否拥有合法的、可验证的身份。

• 授权 (Authorization): 回答“他们是否有权限这样做?”。在验证身份后,网关会根据中央注册中心的策略,检查该行为者是否有权访问所请求的工具或数据。

• 可观测性 (Observability): 通过集中化所有交互的日志、指标和追踪信息,网关为整个代理生态系统提供了一个“单一窗口”。这使得系统变得透明且可审计,极大地简化了故障排查和合规性监控。

将这种高级架构转化为一个稳健的生产级系统,需要遵循一套具体的技术和运营最佳实践。

5.0 实施原则与最佳实践

将控制平面架构付诸实践,需要企业采纳一套明确的技术和运营最佳实践。这些原则确保了代理生态系统在设计、开发和维护的全生命周期中都具备安全性、可靠性和合规性。

1. 贯彻最小权限原则 (Applying the Principle of Least Privilege) 这是安全设计的核心。策略应严格限制每个代理仅能访问其执行特定功能所必需的工具、数据或其他代理。例如,一个负责处理客户支持工单的代理,应该只被授予访问CRM系统的权限,而绝不能访问财务数据库。这种精细化的访问控制可以显著缩小潜在攻击的“爆炸半径”。

2. 在工具层构建内置护栏 (Building Guardrails into Tools) 安全性不应仅仅依赖于外部策略引擎。更稳健的做法是直接在工具的实现逻辑中嵌入安全护栏(例如,在使用Agent Development Kit (ADK) 等框架时)。这意味着工具本身就应该具备拒绝执行不安全或违反策略动作的能力,无论模型的推理结果或恶意提示是什么。这提供了一个可预测且可审计的底层安全保障。

3. 实施全面的隐私保护 (Ensuring Robust Privacy) 企业级平台必须提供强大的数据保护机制。这包括:

◦ 确保企业的专有信息绝不会被用于训练基础模型,并由**VPC服务控制 (VPC Service Controls)**等技术手段加以保护。

◦ 通过输入和输出过滤器,防止敏感数据(如个人身份信息 PII)的意外泄露。

◦ 获得合同层面的知识产权保障,为训练数据和生成内容提供法律和技术上的双重信心。

4. 建立 “Agent Ops” 运维纪律 (Establishing “Agent Ops” Discipline) 代理系统的随机性使其难以用传统的软件测试方法来管理。Agent Ops 是 DevOps 和 MLOps 的自然演进,它为持续评估、调试和治理AI代理提供了一套结构化的方法。它将代理的不可预测性从一个负债转变为一个可管理、可衡量和可靠的特性,确保持续的安全与合规。其核心实践包括:

◦ 衡量重要指标 (Measure What Matters): 将可观测性策略构建为一场A/B测试,专注于衡量对业务有影响的关键绩效指标(KPI),如目标完成率、用户满意度和运营成本。

◦ 通过“以LM为评判者”实现质量评估 (Quality via “LM as Judge”): 使用一个强大的模型,根据预定义的标准(如事实准确性、指令遵循度)自动评估代理输出的质量。这需要建立一个覆盖广泛用例的“黄金数据集”作为基准。

◦ 实施指标驱动的开发 (Metrics-Driven Development): 基于自动化评估分数,建立一个明确的“部署/不部署”决策流程。只有当新版本的代理在质量、延迟和成本等关键指标上优于生产版本时,才允许部署。

◦ 使用OpenTelemetry追踪进行调试 (Debug with OpenTelemetry Traces): 当指标下降或出现错误时,利用高保真的追踪记录来审查代理的完整执行路径。这使您能够检查每一步的提示、模型推理、工具选择和观察结果,从而进行根本原因分析。

◦ 珍视人类反馈 (Cherish Human Feedback): 将人类反馈(如错误报告或“点踩”按钮)视为宝贵的数据资源。建立一个“闭环”流程,将这些真实的边缘案例捕获、复现,并将其转化为评估数据集中的永久性测试用例,从而系统性地防止同类错误再次发生。

遵循这些实践,企业可以构建一个既强大又值得信赖的代理生态系统。

6.0 结论:构建可信赖的企业级代理生态系统

AI智能体标志着人工智能从被动的内容生成工具向主动的问题解决伙伴的决定性演进。然而,要将这一技术的巨大潜力安全地转化为企业级生产力,需要的不仅仅是技术创新,更需要严谨的架构设计和 disciplined 的治理实践。

本白皮书为构建一个可信赖的企业级智能体生态系统确立了三个相互关联的核心支柱,它们共同形成了一个完整的信任体系:

• 将代理视为一种新的安全主体:通过为其分配独特的 代理身份 (Agent Identity),我们确定了访问控制的“主体 (who)”。这超越了传统IAM模型的局限,为实施精细化、基于委托权限的访问控制奠定了基础。

• 实施中央控制平面架构:为了应对“代理蔓延”的挑战,必须通过中央网关和注册中心来实施 集中式治理和运行时策略执行。这个控制平面提供了策略执行的“地点和方式 (where and how)”,将混乱的交互转变为一个透明、可控的系统。

• 采纳 “Agent Ops” 运维纪律:这套专门为代理系统设计的运维实践,为持续的质量保证、安全监控和生命周期管理提供了“如何维护 (how to maintain)”的结构化方法论,确保系统随着时间的推移保持可靠和安全。

通过将这三个环环相扣的原则付诸实践,企业可以自信地从构建单个代理原型,迈向部署和管理一个由数百个代理组成的、安全可靠的“舰队”。这种 disciplined 的架构化方法,是确保代理式AI从一个充满希望的承诺,转变为现代企业中一个可靠、安全且强大的核心组成部分的关键。

今天先到这儿,希望对AI,云原生,技术领导力, 企业管理,系统架构设计与评估,团队管理, 项目管理, 产品管理,信息安全,团队建设 有参考作用 , 您可能感兴趣的文章:

微服务架构设计

视频直播平台的系统架构演化

微服务与Docker介绍

Docker与CI持续集成/CD

互联网电商购物车架构演变案例

互联网业务场景下消息队列架构

互联网高效研发团队管理演进之一

消息系统架构设计演进

互联网电商搜索架构演化之一

企业信息化与软件工程的迷思

企业项目化管理介绍

软件项目成功之要素

人际沟通风格介绍一

精益IT组织与分享式领导

学习型组织与企业

企业创新文化与等级观念

组织目标与个人目标

初创公司人才招聘与管理

人才公司环境与企业文化

企业文化、团队文化与知识共享

高效能的团队建设

项目管理沟通计划

构建高效的研发与自动化运维

某大型电商云平台实践

互联网数据库架构设计思路

IT基础架构规划方案一(网络系统规划)

餐饮行业解决方案之客户分析流程

餐饮行业解决方案之采购战略制定与实施流程

餐饮行业解决方案之业务设计流程

供应链需求调研CheckList

企业应用之性能实时度量系统演变

如有想了解更多软件设计与架构, 系统IT,企业信息化, 团队管理 资讯,请关注我的微信订阅号:

作者:Petter Liu

出处:http://www.cnblogs.com/wintersun/

本文版权归作者和博客园共有,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出原文连接,否则保留追究法律责任的权利。 该文章也同时发布在我的独立博客中-Petter Liu Blog。

文章摘自:https://www.cnblogs.com/wintersun/p/19217948